Top10VPN ist redaktionell unabhängig. Wir können Provisionen erhalten, wenn Sie über Links auf unserer Seite ein VPN kaufen.

WireGuard vs OpenVPN

Kurz gesagt

Das neuere WireGuard-Protokoll übertrifft OpenVPN bei der Geschwindigkeit deutlich und ist effizienter, da es 15 % weniger Daten benötigt. Außerdem werden Netzwerkübergänge reibungsloser gehandhabt und die Sicherheit bleibt gewährleistet. OpenVPN hat sich jedoch bewährt, ist datenschutzfreundlicher und wird von mehr VPNs unterstützt.

OpenVPN wurde 2001 veröffentlicht und gilt traditionell als der Goldstandard der Branche. Aber das neue WireGuard VPN-Protokoll ist seit seiner Veröffentlichung im Jahr 2015 auf den Plan getreten und droht nun, OpenVPN die Krone wegzunehmen.

In diesem ausführlichen Leitfaden vergleichen wir OpenVPN und WireGuard, um zu sehen, welches VPN-Protokoll Sie verwenden sollten.

Unsere umfangreichen Labortests zeigen, welches der beiden Protokolle in sieben Schlüsselbereichen am besten abschneidet, darunter Sicherheit, Geschwindigkeit, Privatsphäre, Benutzerfreundlichkeit und mehr.

Wir verraten Ihnen auch, wie diese Protokolle entstanden sind, geben Ihnen Hintergrundinformationen zu den Personen, die hinter ihnen stehen, und erklären die Unterschiede in ihrer Funktionsweise.

Warum sollten sie uns vertrauen?

Wir sind komplett unabhängig und prüfen VPNs seit 2016. Unsere Empfehlungen basieren auf eigenen Testergebnissen und sind von finanziellen Anreizen unberührt. Erfahren Sie, wer wir sind und wie wir VPNs testen.

| Getestete VPNs | 61 |

| Gesamtzahl der Teststunden | 30.000+ |

| Gemeinsame Jahre Erfahrung | 50+ |

Zusammenfassende Tabelle: WireGuard vs. OpenVPN

Hier finden Sie eine kurze Zusammenfassung, wie OpenVPN und WireGuard in jeder Schlüsselkategorie im Vergleich abschneiden:

| Kategorie | Gewinner |

|---|---|

| Geschwindigkeit | WireGuard

WireGuard ist doppelt so schnell wie OpenVPN, wenn es richtig implementiert ist. |

| Sicherheit & Verschlüsselung | Tie

Beide Protokolle haben keine bekannten Sicherheitslücken. |

| Datenschutz & Protokollierung | OpenVPN

OpenVPN kann leicht so konfiguriert werden, dass es ohne Protokollierung auskommt, während VPNs bei der Verwendung von WireGuard Abschwächungen zur Gewährleistung der Privatsphäre der Benutzer vorsehen müssen. |

| Datennutzung | WireGuard

OpenVPN fügt einen Daten-Overhead von bis zu 20 % hinzu, während WireGuard nur 4 % mehr Daten verbraucht (im Vergleich zur Verwendung eines VPNs). |

| Mobilität | WireGuard

WireGuard bietet eine zuverlässigere Verbindung für mobile Benutzer als OpenVPN, da es besser mit Netzwerkänderungen umgehen kann. |

| Umgehung der Zensur | OpenVPN

OpenVPN ist besser in der Lage, Zensoren zu umgehen (z.B. die Great Firewall of China), da es den TCP-Port 443 verwenden kann. |

| VPN & Gerätekompatibilität | OpenVPN

OpenVPN wird derzeit von viel mehr VPNs auf viel mehr Geräten unterstützt als WireGuard. |

Geschwindigkeit

ZUSAMMENFASSUNG: WireGuard ist ein viel schnelleres Protokoll als OpenVPN. Wenn Sie geschwindigkeitsempfindlich sind, z.B. beim Spielen oder Streaming, empfehlen wir WireGuard.

Gewinner: WireGuard

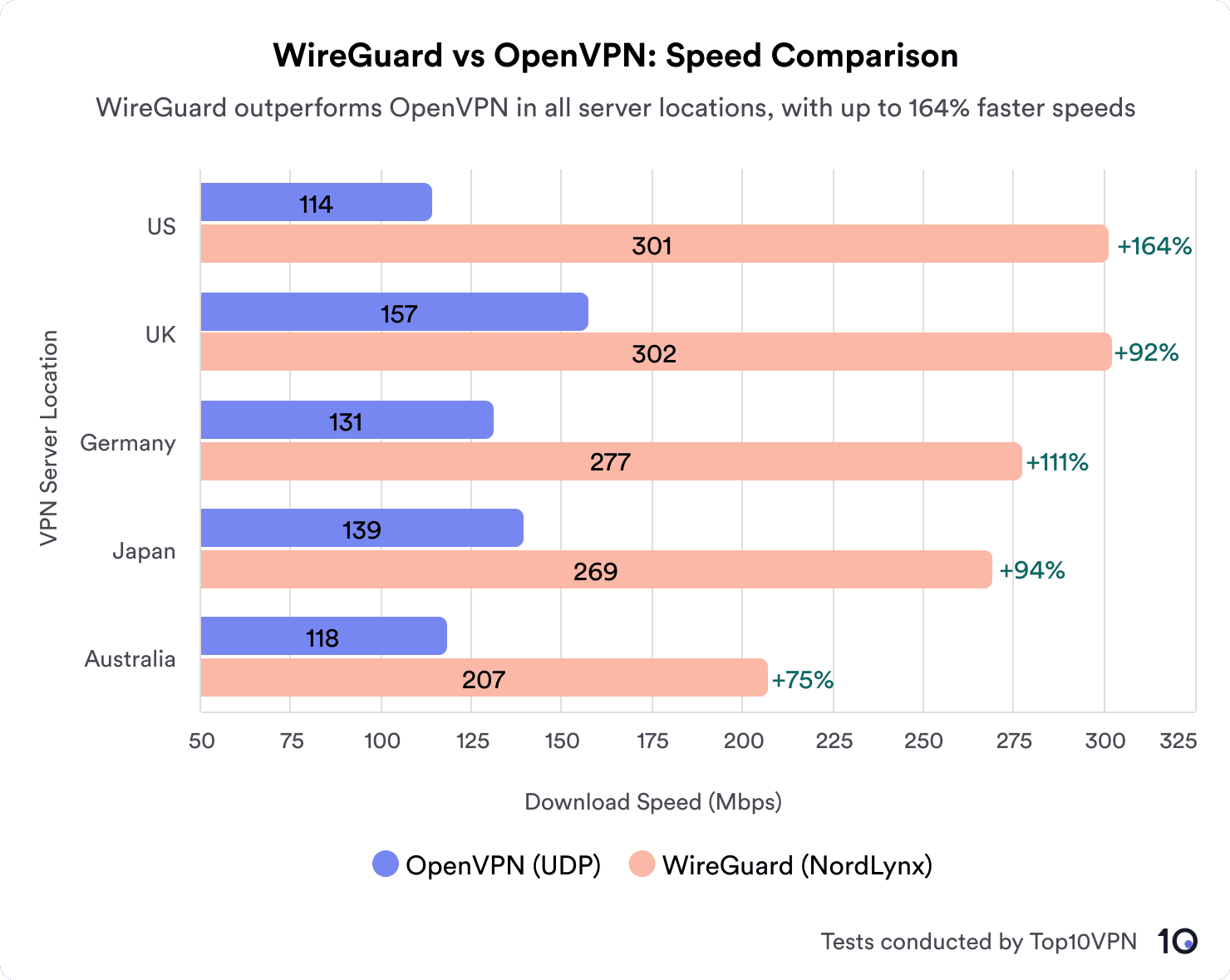

Wir haben uns entweder mit OpenVPN oder WireGuard mit NordVPN-Servern auf der ganzen Welt verbunden und unsere Verbindungsgeschwindigkeiten aufgezeichnet:

Unsere Ergebnisse zeigten, dass WireGuard durchweg über 75% schneller war als OpenVPN, egal wo auf der Welt wir uns verbunden haben und mit verschiedenen Geräten.

Bei Verbindungen über kürzere Distanzen war der Unterschied sogar noch deutlicher: WireGuard war fast dreimal so schnell wie OpenVPN.

Unsere Testergebnisse stimmen auch mit anderen Tests von NordVPN und WireGuard überein.

WireGuard baut auch viel schneller eine Verbindung auf als OpenVPN. Das ist wichtig, denn wenn die Verbindung unterbrochen wird oder der VPN-Tunnel aus irgendeinem Grund abbricht, möchten Sie, dass Ihr VPN sich schnell wieder verbindet.

Eine Ars Technica-Studie ergab, dass der Aufbau einer OpenVPN-Verbindung bis zu 8 Sekunden dauern kann, während WireGuard-Verbindungen etwa 100 Millisekunden benötigen.

Insgesamt ist OpenVPN auf unserer Hochgeschwindigkeits-Internetverbindung deutlich langsamer als WireGuard. Wenn Sie jedoch ein VPN mit einer 100Mbps-Verbindung oder weniger verwenden, wird der Geschwindigkeitsverlust nicht so deutlich spürbar sein.

Verschlüsselung & Sicherheit

ZUSAMMENFASSUNG: WireGuard und OpenVPN sind beide sehr sichere VPN-Protokolle mit starker Verschlüsselung. Welches der beiden Protokolle in Bezug auf Verschlüsselung und Sicherheit besser ist, hängt in erster Linie von Ihren persönlichen Vorlieben ab.

Wenn Sie neueren Technologien gegenüber misstrauisch sind oder mehr Kontrolle über Ihre Sicherheitseinstellungen haben möchten, dann ist OpenVPN die bessere Option für Sie. Wenn Sie die Idee einer effizienten, schlanken Codebasis mögen, dann entscheiden Sie sich für WireGuard.

Gewinner: Kein klarer Gewinner. Es ist ein Unentschieden.

| OpenVPN | WireGuard | |

|---|---|---|

| Verschlüsselungs-Chiffren & Authentifizierungsprotokolle | AES, Blowfish, Camellia, ChaCha20, Poly1305 & mehr | ChaCha20, Poly1035 |

| Perfect Forward Secrecy | Unterstützt | Unterstützt |

| Bekannte Schwachstellen | Keine | Keine |

Mit OpenVPN können Sie eine breite Palette von Verschlüsselungscodes und Authentifizierungsalgorithmen verwenden, während WireGuard nur einen festen Satz für jede Version hat.

Das bedeutet, dass OpenVPN schnell auf einen anderen Algorithmus umgestellt werden kann, wenn in diesem Algorithmus eine Sicherheitslücke gefunden wird. WireGuard hingegen würde ein Software-Update für alle Geräte erfordern. Dadurch wird sichergestellt, dass keine Geräte jemals unsicheren Code verwenden.

Derzeit gibt es keine bekannten Sicherheitslücken in WireGuard und OpenVPN.

OpenVPN verwendet zur Verschlüsselung die OpenSSL-Bibliothek, die erstmals 1998 veröffentlicht wurde und über einen langen Zeitraum gründlich getestet wurde. Die Bibliothek unterstützt eine breite Palette von Verschlüsselungscodes, darunter AES, Blowfish und ChaCha20.

WireGuard, das 2015 entwickelt wurde, bietet keine Auswahl an Verschlüsselungsmöglichkeiten. Stattdessen zwingt er Sie dazu, ChaCha20 für die Verschlüsselung und Poly1305 für die Authentifizierung zu verwenden.

Infolgedessen benötigt WireGuard viel weniger Code als OpenVPN: etwa 4.000 Zeilen Code im Vergleich zu 70.000 (mindestens).

Dieser geringere Platzbedarf macht es WireGuard für Sicherheitsforscher viel einfacher, den Code von WireGuard zu prüfen und zu verifizieren als den von OpenVPN. Außerdem ist die mögliche Angriffsfläche von WireGuard viel kleiner als die von OpenVPN.

Außerdem wird durch weniger Code die Möglichkeit von Fehlern in WireGuard erheblich reduziert.

Sind neue Verschlüsselungsalgorithmen sicher?

Sicherheitsforscher bevorzugen Verschlüsselungstechnologien, die bereits seit einiger Zeit auf dem Markt sind. Der Grund dafür ist, dass neuere Algorithmen manchmal Schwachstellen aufweisen können, die einfach noch nicht erkannt wurden. Daher ist es oft sicherer, sich für eine bewährte Option zu entscheiden.

Mit Wireshark haben wir überprüft, ob die Verbindungen von Windscribe verschlüsselt sind.

In diesem Fall ist OpenVPN bei weitem die bewährteste Option. Es wurde Jahrzehnte vor WireGuard veröffentlicht und die verwendete AES-Chiffre ist fast ein Jahrzehnt älter als die Algorithmen ChaCha20 und Poly1035, die WireGuard verwendet.

In der Praxis scheint die relative Unreife von WireGuard jedoch kein großes Sicherheitsrisiko darzustellen. Dafür gibt es drei Hauptgründe:

- Die minimale Codebasis von WireGuard bedeutet, dass es sehr schnell überprüft werden kann. Dies mildert viele der Bedenken über den Mangel an strengen Tests des Protokolls, da Experten es viel schneller überprüfen können als den Code von OpenVPN.

- ChaCha20 ist sehr sicher. Die ’20’ in ‘ChaCha20’ bedeutet, dass es 20 Verschlüsselungsrunden zum Schutz der Daten gibt. Im Jahr 2008 wurde ChaCha7 (mit sieben Runden) geknackt, aber ChaCha8 bleibt bis heute ungebrochen. Sie können also sicher sein, dass ChaCha20 ein hohes Maß an Sicherheit bietet.

- Bestätigungen von Linux und Google. Linus Torvalds, der ursprüngliche Schöpfer von Linux, sagte: „Darf ich noch einmal meine Liebe für [WireGuard] bekunden… Vielleicht ist der Code nicht perfekt, aber ich habe ihn überflogen, und im Vergleich zu den Schrecken, die OpenVPN und IPSec sind, ist er ein Kunstwerk.“ WireGuard wurde inzwischen in den Linux-Kernel aufgenommen, was eine starke Unterstützung für seine Sicherheit bedeutet. Google ist 2014 ebenfalls dazu übergegangen, ChaCha20 und Poly1305 für die Verschlüsselung des Datenverkehrs auf seinen Android-Geräten zu verwenden.

Datenschutz & Protokollierungspolitik

ZUSAMMENFASSUNG: Im Gegensatz zu dem, was auf anderen Websites steht, zeichnen sowohl OpenVPN als auch WireGuard standardmäßig IP-Adressen auf. Sie können jedoch leicht so konfiguriert werden, dass Ihre IP-Adresse nicht gespeichert wird, und zwar mit verschiedenen Methoden. OpenVPN so zu konfigurieren, dass die Protokollierung vermieden wird, ist allerdings einfacher als WireGuard. Wenn sie von einem vertrauenswürdigen VPN ohne Protokollierung bereitgestellt werden, sind beide Protokolle gleichermaßen privat.

Gewinner: OpenVPN

| Protokollierung | Mitteilungen | |

|---|---|---|

| OpenVPN | Standardeinstellung für Verbosität speichert echte IP-Adressen | Kleine Serverkonfiguration, plattenlose Server |

| WireGuard | Standardkonfiguration speichert IP-Adressen | Doppel-NAT, Diskless-Server |

Ein wesentliches Merkmal eines sicheren VPN-Dienstes ist, dass er keine persönlich identifizierbaren Informationen über Sie speichert. Dies gilt auch für das verwendete VPN-Protokoll.

Bei der Konfiguration von OpenVPN-Servern muss ein VPN-Dienst die Protokollierungsstufe des Servers (auch als „File Verbosity“ bezeichnet) auswählen. Sie reicht von Stufe Null, bei der nur sehr wenige Informationen aufgezeichnet werden, bis zu Stufe 9, bei der viele sensible Informationen aufgezeichnet werden.

Bei unseren Recherchen haben wir festgestellt, dass OpenVPNs Standardkonfiguration auf Stufe 3 eingestellt ist, die wirkliche IP-Adressen und Benutzernamen protokolliert.

Es ist jedoch extrem einfach für VPNs, den Server so zu konfigurieren, dass die Protokollierungsstufe auf Null gesenkt und die Aufzeichnung echter IP-Adressen vermieden wird. Sie können den Server auch so konfigurieren, dass er regelmäßig alle Informationen löscht.

Bedenken Sie jedoch, dass es ohne eine Prüfung durch Dritte schwer ist, festzustellen, ob dies geschehen ist.

Die GitHub-Dokumentation von OpenVPN zeigt, dass „verb 3“ die Standardprotokollierung ist.

Ebenso verlangt WireGuard, dass erlaubte IP-Adressen auf dem Server gespeichert werden, bis der Server neu gestartet wird.

Dies ist aus Sicht des Datenschutzes bedenklich, denn wenn der Server kompromittiert wird, könnte die IP-Adresse verwendet werden, um Sie mit Ihrer Aktivität in Verbindung zu bringen und damit den Hauptvorteil der Verwendung eines VPNs zu beseitigen.

Wenn Sie also die Standardimplementierung von WireGuard verwenden, ist es wahrscheinlich, dass Ihre IP-Adresse zumindest für die Dauer Ihrer Sitzung aufgezeichnet wird.

Glücklicherweise haben die meisten kommerziellen VPN-Dienste, die WireGuard unterstützen, Workarounds implementiert, um diese Datenschutzrisiken zu minimieren. Einige Beispiele hierfür sind:

- NordVPN: NordVPN hat WireGuard mit seiner proprietären Double Network Address Translation (NAT) Technologie kombiniert, um NordLynx zu schaffen. Anstatt Ihre statische IP-Adresse bis zum Neustart des Servers zu speichern, weist NordLynx jedem VPN-Tunnel eine eindeutige dynamische IP-Adresse zu, so dass jede Sitzung eine andere IP-Adresse hat, die nur so lange gilt wie die Sitzung.

- Mullvad: Um die Privatsphäre bei der Verwendung von WireGuard zu maximieren, löscht Mullvad Ihre IP-Adresse nach 10 Minuten Inaktivität von seinen Servern. Als zusätzlichen Schritt empfiehlt Mullvad die Verwendung seiner Multihop-Funktion, um Ihren Datenverkehr über zwei oder mehr Server zu leiten, wenn Sie WireGuard verwenden.

- IVPN: IVPN löscht Ihre IP-Adresse nach drei Minuten der Inaktivität. Außerdem wird alle 24 Stunden nach dem Zufallsprinzip eine neue IP-Adresse generiert, um Probleme bei der Verwendung einer statischen IP-Adresse zu vermeiden.

Diese Maßnahmen sind für die meisten Benutzer ausreichend. Wenn Sie sich jedoch in einem Land mit strenger Zensur oder in einem Land, in dem die Behörden möglicherweise versuchen, VPN-Nutzer zu verfolgen, aufhalten, ist es wahrscheinlich kein Risiko wert.

Wir empfehlen Ihnen auch, sich bei Ihrem VPN-Anbieter zu erkundigen, welche Schutzmaßnahmen er für WireGuard-Benutzer bereithält, wenn Sie sich Sorgen um Ihre Privatsphäre machen.

Datennutzung

ZUSAMMENFASSUNG: WireGuard verbraucht viel weniger Daten als OpenVPN. Wählen Sie WireGuard, wenn Ihr Internetzugang eine Datenobergrenze hat oder wenn Sie nach der verbrauchten Bandbreite abgerechnet werden.

Gewinner: WireGuard

Die Verwendung eines VPN erhöht immer die Gesamtmenge der von Ihnen verbrauchten Daten. Das liegt daran, dass der Tunneling-Prozess zusätzliche Informationen über das Internet sendet, was zu einem Anstieg des Datenverbrauchs führt.

Der Daten-Overhead kann die Geschwindigkeit Ihres VPNs beeinträchtigen. Wenn Sie einen Mobilfunkvertrag haben, geben Sie möglicherweise auch mehr Geld aus oder erreichen Ihr Datenlimit früher.

Das von Ihnen verwendete VPN-Protokoll hat einen Einfluss darauf, wie groß der Daten-Overhead ist. Unsere Untersuchungen haben ergeben, dass WireGuard weit weniger Daten verbraucht als OpenVPN:

WireGuard erhöht Ihren Datenverbrauch nur um 4,53%, während OpenVPN UDP einen großen Overhead von 17,23% hat. Bei der Verwendung von OpenVPN TCP ist dieser Overhead mit 19,96% sogar noch größer.

WireGuard hat tatsächlich den geringsten Daten-Overhead aller von uns getesteten VPN-Protokolle, einschließlich IKEv2 und PPTP. Im Gegensatz dazu hat OpenVPN den größten.

Um die Datennutzung der einzelnen Protokolle zu testen, haben wir die Linux-Anwendungen WireGuard und OpenVPN verwendet und berechnet, wie viele zusätzliche Daten sie zu unserer Verbindung hinzugefügt haben, verglichen mit der Verwendung eines VPNs.

Für jeden Test haben wir eine 209 MB große Testdatei zwischen zwei virtuellen Servern kopiert. Wir haben jeden Test dreimal durchgeführt und den durchschnittlichen Datenzuwachs berechnet.

Mobilität

ZUSAMMENFASSUNG: Anders als OpenVPN kommt WireGuard beeindruckend gut mit regelmäßigen Netzwerkänderungen zurecht. Außerdem ist es schneller und datenschutzfreundlicher als IKEv2, das Standardprotokoll der meisten VPN-Apps auf dem Handy.

Gewinner: WireGuard

Geräte wechseln heute häufig zwischen mobilen und WiFi-Netzwerken. Ein gutes VPN-Protokoll muss in der Lage sein, diesen Wechsel effizient und effektiv zu vollziehen.

WireGuard ist im Hinblick auf Mobilität weitaus besser als OpenVPN. Es bewältigt Netzwerkwechsel nahtlos, während OpenVPN in der Vergangenheit Probleme hatte, wenn Benutzer regelmäßig zwischen Netzwerken wechseln.

Viele VPN-Dienste haben sich sogar dafür entschieden, ein anderes Protokoll, IKEv2, für mobile Geräte zu verwenden.

IKEv2 ist ein recht gutes VPN-Protokoll, aber es ist ein Closed-Source-Protokoll und einige Leute haben Bedenken, dass es von der NSA kompromittiert worden sein könnte. Stattdessen präsentiert WireGuard eine neue, quelloffene Lösung für das Problem, welches VPN-Protokoll auf mobilen Geräten verwendet werden soll.

Wenn Sie unterwegs ein VPN verwenden, empfehlen wir Ihnen dringend, WireGuard anstelle von OpenVPN zu verwenden.

Umgehung der Zensur

ZUSAMMENFASSUNG: OpenVPN ist die bessere Wahl zur Umgehung der Zensur. Es ermöglicht Ihnen die Verwendung von Port 443, der von Zensursystemen nur sehr schwer zu blockieren ist. Verwenden Sie OpenVPN (TCP), wenn Sie versuchen, von Ländern wie China, Iran und den Vereinigten Arabischen Emiraten aus auf das freie, weltweite Internet zuzugreifen.

Gewinner: OpenVPN

OpenVPN und WireGuard sind beides sehr zuverlässige VPN-Protokolle, die unter den meisten Umständen eine stabile Internetverbindung liefern.

Allerdings unterstützt nur OpenVPN nativ TCP, was für die Umgehung von strengen Internetsperren hilfreich ist. Das liegt daran, dass TCP-Verbindungen den Port 443 verwenden können, denselben Port, den auch der reguläre HTTPS-Verkehr nutzt.

Es ist sehr unwahrscheinlich, dass Zensursysteme in Ländern wie China, Russland und der Türkei den Port 443 blockieren würden, da dies wichtige Aktivitäten wie Online-Banking und -Einkäufe unterbinden würde.

Kurz gesagt, OpenVPN ist effektiver bei der Umgehung der Zensur als WireGuard, weil WireGuard von Haus aus kein TCP unterstützt.

Astrill VPN bietet die Protokolle OpenWeb, OpenVPN, StealthVPN und WireGuard.

Wir empfehlen in der Regel die Verwendung von UDP, wann immer dies möglich ist, da es in der Regel schneller, effizienter und ebenso stabil ist, wenn es innerhalb eines VPN-Tunnels verwendet wird. Zur Umgehung von Firewalls und zur Umgehung der Zensur ist jedoch ein TCP-Protokoll vorzuziehen.

Dies spiegelt sich in der Option wider, die VPN-Dienste standardmäßig wählen, wenn Sie versuchen, sich in China zu verbinden.

Wir haben festgestellt, dass in fast allen Fällen, in denen ein VPN-Anbieter sowohl WireGuard als auch OpenVPN anbietet, der Dienst standardmäßig das OpenVPN-Protokoll verwendet, wenn Sie versuchen, sich von China aus zu verbinden.

Wir haben auch einige VPN-Dienste getestet, von denen wir wissen, dass sie in China gut funktionieren, um herauszufinden, ob OpenVPN oder WireGuard die Great Firewall of China besser umgehen kann:

- Astrill VPN war in der Lage, die Zensur mit beiden OpenVPN und WireGuard zu umgehen.

- Private Internet Access (PIA) konnte nur mit OpenVPN eine Verbindung herstellen und scheiterte mit WireGuard.

VPN & Gerätekompatibilität

ZUSAMMENFASSUNG: OpenVPN gibt es seit fast zwei Jahrzehnten und wird von fast jeder VPN-App nativ unterstützt. WireGuard wird derzeit in immer mehr VPNs integriert, aber es ist immer noch wahrscheinlicher, dass der VPN-Anbieter Ihrer Wahl OpenVPN unterstützt. Dies gilt insbesondere dann, wenn Sie ein VPN über Ihren Router verwenden.

Gewinner: OpenVPN

OpenVPN wird von fast allen kommerziellen VPN-Diensten nativ unterstützt, während WireGuard weit weniger verbreitet ist.

WireGuard holt jedoch schnell auf. Obwohl das Protokoll erst 2015 veröffentlicht wurde, ist es bereits in vielen führenden VPNs implementiert – oft sowohl in Desktop- als auch in mobilen Anwendungen.

Hier finden Sie einen Überblick darüber, welche Protokolle von 10 der beliebtesten VPNs unterstützt werden:

| VPN-Protokoll | ExpressVPN | NordVPN | CyberGhost | IPVanish | Surfshark | PrivateVPN | PIA | Windscribe | Proton VPN | Astrill |

|---|---|---|---|---|---|---|---|---|---|---|

| OpenVPN | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ |

| WireGuard | ✗ | ✓ | ✓ | ✓ | ✓ | ✗ | ✓ | ✓ | ✓ | ✓ |

Traditionell verwenden die meisten VPNs OpenVPN als Standardprotokoll, insbesondere auf dem Desktop. Wir beobachten jedoch, dass immer mehr Anbieter auf WireGuard umsteigen.

CyberGhost beispielsweise verwendet WireGuard jetzt standardmäßig auf Android und iOS, und NordVPN verwendet seine NordLynx-Version von WireGuard als Standard in den meisten seiner Apps.

Was sind OpenVPN und WireGuard?

OpenVPN und WireGuard sind zwei Typen von VPN-Protokollen. Ein VPN-Protokoll ist eine Technologie, die verwendet wird, um einen sicheren Tunnel zwischen Ihrem Gerät und einem VPN-Server aufzubauen. Mit anderen Worten, ein VPN-Protokoll ist ein Schlüsselelement dafür, wie ein VPN funktioniert.

Sie können sowohl OpenVPN als auch WireGuard unabhängig voneinander verwenden, um Ihre eigene VPN-Verbindung aufzubauen. Sie werden jedoch häufiger als Teil von persönlichen VPN-Diensten verwendet.

Hier finden Sie einen Überblick über die wichtigsten Funktionen der beiden Protokolle:

| OpenVPN | WireGuard | |

|---|---|---|

| Erstveröffentlichung | 2001 | 2015 |

| Open Source | Ja | Ja |

| Code Länge | 70,000+ Lines | ~4,000 Lines |

| Geschwindigkeit | Mäßig | Sehr schnell |

| Datennutzung | Hoch | Sehr niedrig |

| Sicherheit & Verschlüsselung | Sehr stark | Sehr stark |

| Datenschutz | Bedarf Konfiguration | Bedarf Konfiguration |

| VPN & Gerätekompatibilität | Weitgehend unterstützt | Großenteils unterstützt |

OpenVPN

Die ursprüngliche OpenVPN-Software wurde im Jahr 2001 von James Yonan entwickelt.

Yonan entwickelte OpenVPN, um seine Verbindung privat zu halten, während er durch Zentralasien reiste und asiatische und russische Internetverbindungen nutzte.

Heute ist Yonan der CTO von OpenVPN Inc. Das Unternehmen bietet Business-to-Business-Dienste und betreibt OpenVPN.

Der CEO und Gründer des Unternehmens ist Francis Dinha, der im Irak aufgewachsen ist und Yonans Anliegen teilt, sich vor staatlicher Überwachung zu schützen.

Die OpenVPN-Software wurde inzwischen mehr als 60 Millionen Mal heruntergeladen, und fast jedes VPN verwendet heute das Protokoll.

OpenVPN ist unter einer Open-Source-Lizenz verfügbar, was bedeutet, dass jeder den zugrunde liegenden Code einsehen kann.

Seit über einem Jahrzehnt gilt OpenVPN als die Spitze der VPN-Sicherheit. Mit der Veröffentlichung von WireGuard gibt es jedoch einen neuen Anwärter auf diesen Spitzenplatz.

WireGuard

WireGuard wurde von Jason A. Donenfeld von Edge Security entwickelt und wurde erstmals 2015 veröffentlicht.

WireGuard wurde entwickelt, um die bestehenden VPN-Protokolle zu verbessern, indem es einfacher, schneller und benutzerfreundlicher ist.

Im Gegensatz zu OpenVPN ist WireGuard „kryptographisch meinungsfreudig“, um es mit Donenfelds Worten zu sagen. Das bedeutet, dass er für jeden Sicherheitsaspekt des VPNs eine Lösung gewählt hat.

Daher bietet WireGuard weniger Auswahl als OpenVPN, aber es ist auch weit weniger komplex.

Wie OpenVPN ist auch WireGuard quelloffen.

Obwohl es erst im September 2015 veröffentlicht wurde, wurde WireGuard bereits in eine Reihe von VPN-Diensten integriert. NordVPN zum Beispiel hat sein eigenes NordLynx-Protokoll darauf aufgebaut.