Somos editorialmente independientes pero es posible que ganemos comisiones si compras una VPN desde nuestros enlaces.

Explicación y análisis de los protocolos VPN

Respuesta corta

Un protocolo VPN es un conjunto de normas que determina cómo se transmiten los datos entre tu dispositivo y el servidor de la VPN. Las aplicaciones de las VPN usan estos protocolos para crear conexiones seguras hacia y desde sus servidores. WireGuard es nuestro protocolo VPN favorito por su seguridad, velocidad y eficiencia en el consumo de datos. OpenVPN es una buena alternativa gracias a sus altos estándares de seguridad. IKEv2/IPSec son más adecuados para conexiones VPN móviles, mientras que L2TP/IPSec, SSTP y PPTP deben evitarse debido a sus problemas de seguridad.

Los protocolos VPN pueden influir significativamente en la seguridad y velocidad de tu conexión VPN.

Desde el ampliamente testado OpenVPN hasta el innovador WireGuard, cada protocolo ofrece un conjunto único de atributos que satisfacen diferentes necesidades.

En esta guía, explicaremos cómo funcionan los protocolos de tunelización VPN, repasaremos cuáles son los más utilizados en el sector y analizaremos los resultados de nuestras pruebas de velocidad, seguridad y eficiencia.

Resumen: Los siete protocolos VPN más comunes

- WireGuard: El mejor protocolo VPN

- OpenVPN: Una alternativa segura

- IKEv2/IPSec: Excelente protocolo para dispositivos móviles

- SoftEther: Eficaz para sortear la censura web

- L2TP/IPSec: Protocolo lento y poco seguro

- SSTP: Sistema de ofuscación efectivo, pero de código cerrado

- PPTP: Protocolo obsoleto y muy poco seguro

WireGuard es actualmente el mejor protocolo VPN gracias a sus excelentes velocidades, sus altos niveles de seguridad y su eficiencia. También está disponible en la mayoría de VPN de calidad, entre las que se incluyen NordVPN, PIA y Surfshark.

¿Por qué confiar en nosotros?

Somos completamente independientes y hemos probado VPN desde 2016. Nuestras recomendaciones están basadas en los resultados de nuestras pruebas y no se ven afectadas por incentivos económicos. Descubre quién somos y cómo probamos VPN.

¿Qué es un protocolo VPN?

Como hemos mencionado antes, un protocolo VPN es un conjunto de reglas que determina cómo se transmiten tus datos entre tu dispositivo y el servidor VPN.

Las aplicaciones de las VPN utilizan estos protocolos para establecer un túnel cifrado y seguro con el servidor solicitado, ocultando así tu dirección IP y actividad de navegación en el proceso. Es por ello por lo que también se les conoce como ‘protocolos de tunelización’.

La tecnología subyacente de cada protocolo es distinta, lo que implica que pueden brindar diferentes niveles de velocidad, seguridad y compatibilidad.

Por lo tanto, entender los matices técnicos de estos protocolos puede ayudarte a escoger protocolo en el momento de configurar tu conexión VPN.

Existen dos tipos de protocolos: los protocolos abiertos, que pueden implementarse por cualquier proveedor, y los protocolos privados, que pertenecen en exclusiva a un proveedor de VPN concreto.

NordVPN ofrece los protocolos OpenVPN y NordLynx en macOS.

Si buscas priorizar la velocidad para tus sesiones de gaming, reforzar tu seguridad para hacer tus compras online o eludir las restricciones geográficas, seleccionar el protocolo adecuado puede condicionar enormemente la efectividad y el rendimiento generales de tu VPN.

Explicación de los siete protocolos VPN más importantes

Elegir entre un protocolo VPN u otro dependerá en primera instancia de la VPN que vayas a utilizar. Algunos servicios VPN te permiten elegir entre una amplia gama de protocolos, mientras que otros no te dan ningún tipo de opción.

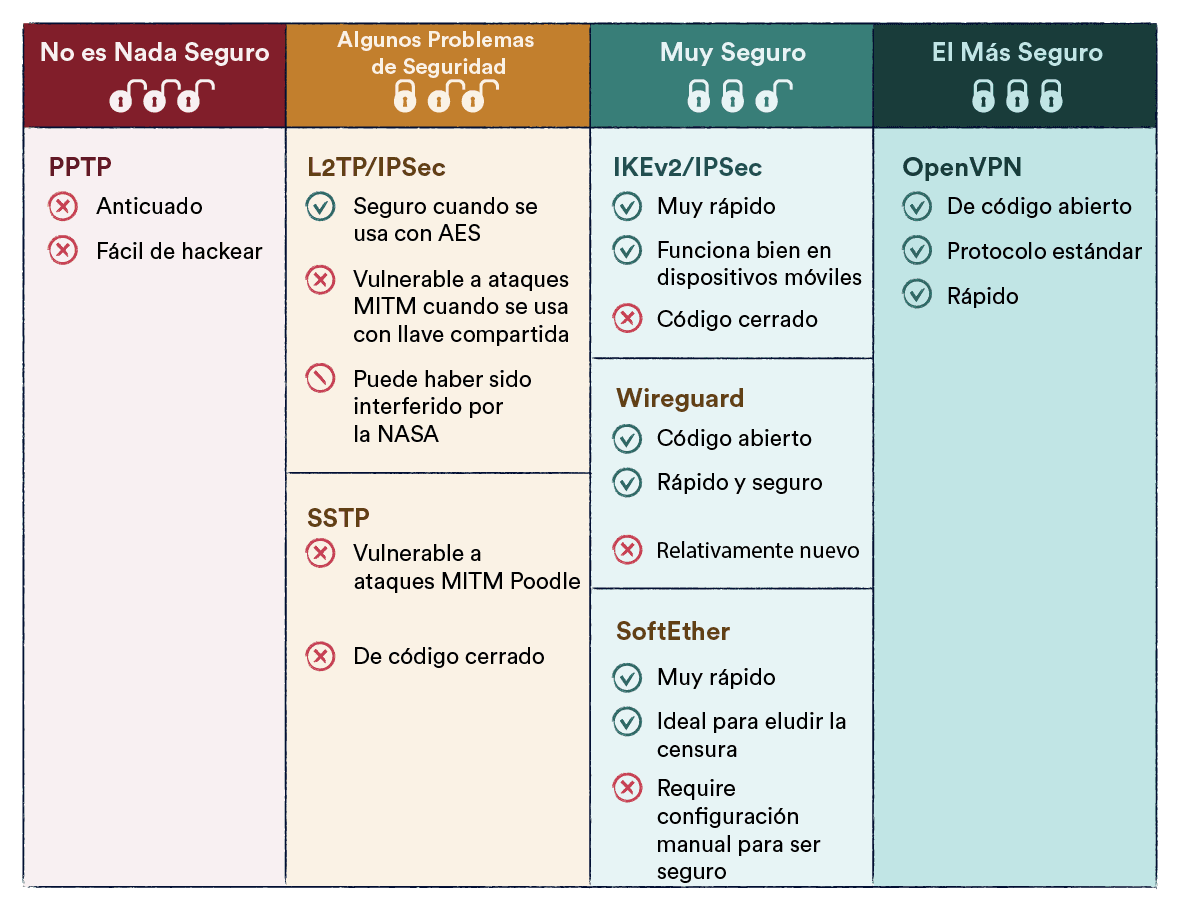

En la siguiente tabla encontrarás una comparativa de los siete protocolos VPN más usados en la industria:

| Protocolo | Velocidad | Seguridad | Uso de datos |

|---|---|---|---|

| WireGuard | Muy alta | Muy alta | Muy bajo |

| OpenVPN | Moderada | Muy alta | Alto |

| IKEv2/IPSec | Muy alta | Alta | Moderado |

| SoftEther | Muy alta | Alta | Bajo |

| L2TP/IPSec | Moderada | Moderado | Alto |

| SSTP | Baja | Moderado | Alto |

| PPTP | Baja | Baja | Moderado |

1. WireGuard: El mejor protocolo VPN

| Pros | Contras |

|---|---|

| Extraordinariamente rápido | Poco tiempo en el mercado |

| Código base conciso y eficiente | Problemas de privacidad en sus ajustes predeterminados |

| Consumo de datos mínimo | |

| Sistema de cifrado y seguridad moderno |

WireGuard es el protocolo VPN de código abierto más moderno del sector. Es extremadamente rápido, eficiente y solo compatible con la comunicación UDP. Gracias a su amplia adopción entre las VPN más reconocidas, sus altas velocidades y sus fiables algoritmos criptográficos, se ha convertido en el mejor protocolo para la mayoría de usuarios.

Su código base es mucho más corto que el de OpenVPN, lo que disminuye la probabilidad de errores, facilita su implementación en el software de las VPN y permite que las auditorías sean más rápidas. Según nuestras pruebas, WireGuard es hasta dos veces más rápido que OpenVPN. Para conocer todas las diferencias entre estos dos protocolos, lee nuestro análisis comparativo completo de WireGuard y OpenVPN.

Los resultados de nuestras pruebas revelan que WireGuard es el protocolo VPN que menos ancho de banda Contrasume del sector. WireGuard usa cifrado ChaCha20, Poly1305 para la autenticación, Curve25519 para el intercambio de claves y secreto perfecto hacia adelante (PFS, por sus siglas en inglés).

Sin embargo, el hecho de que WireGuard solo lleve en el mercado desde 2019 lo convierte en una opción relativamente nueva en comparación con otros protocolos. Por ello, tardará un tiempo en ganarse la confianza de los usuarios a medida que más expertos en seguridad auditen el protocolo exhaustivamente.

Además, la configuración predeterminada de WireGuard exige el uso de direcciones IP estáticas, lo que puede resultar problemático en términos de privacidad. No obstante, la mayoría de proveedores de VPN de primer nivel han resuelto este problema con configuraciones avanzadas como sistemas de traducción de direcciones de red (NAT) dobles.

NordVPN, por ejemplo, integra WireGuard con su sistema patentado, Double NAT System, para crear una versión de WireGuard más segura llamada NordLynx. Esto permite a los servidores establecer una conexión WireGuard sin tener que almacenar una dirección IP estática en el servidor.

ProtonVPN también ha implementado un sistema de doble NAT en sus servidores WireGuard para garantizar que no se registre ninguna dirección IP real.

¿Quién debería usar WireGuard? Si se configura correctamente, WireGuard puede ser tan seguro y fiable como OpenVPN, además de mucho más rápido. También es una opción ideal para los usuarios de VPN de dispositivos móviles gracias a su bajo consumo de ancho de banda.

2. OpenVPN: Un protocolo alternativo seguro

| Pros | Contras |

|---|---|

| 100 % seguro | Código inflado y estructura complicada |

| Altamente configurable | Configuración predeterminada problemática |

| Compatible una amplia gama de algoritmos de cifrado | Contrasume una gran cantidad de ancho de banda |

| Más lento que otros protocolos |

OpenVPN es un protocolo de código abierto fiable. De hecho, es el protocolo más popular de la lista y está disponible en la mayoría de VPN porque ha sido el estándar por excelencia de la industria durante décadas.

Esto significa que ha sido minuciosamente auditado durante dos décadas por expertos en seguridad. También ofrece PFS, que genera nuevas claves para cada sesión de transferencia de datos.

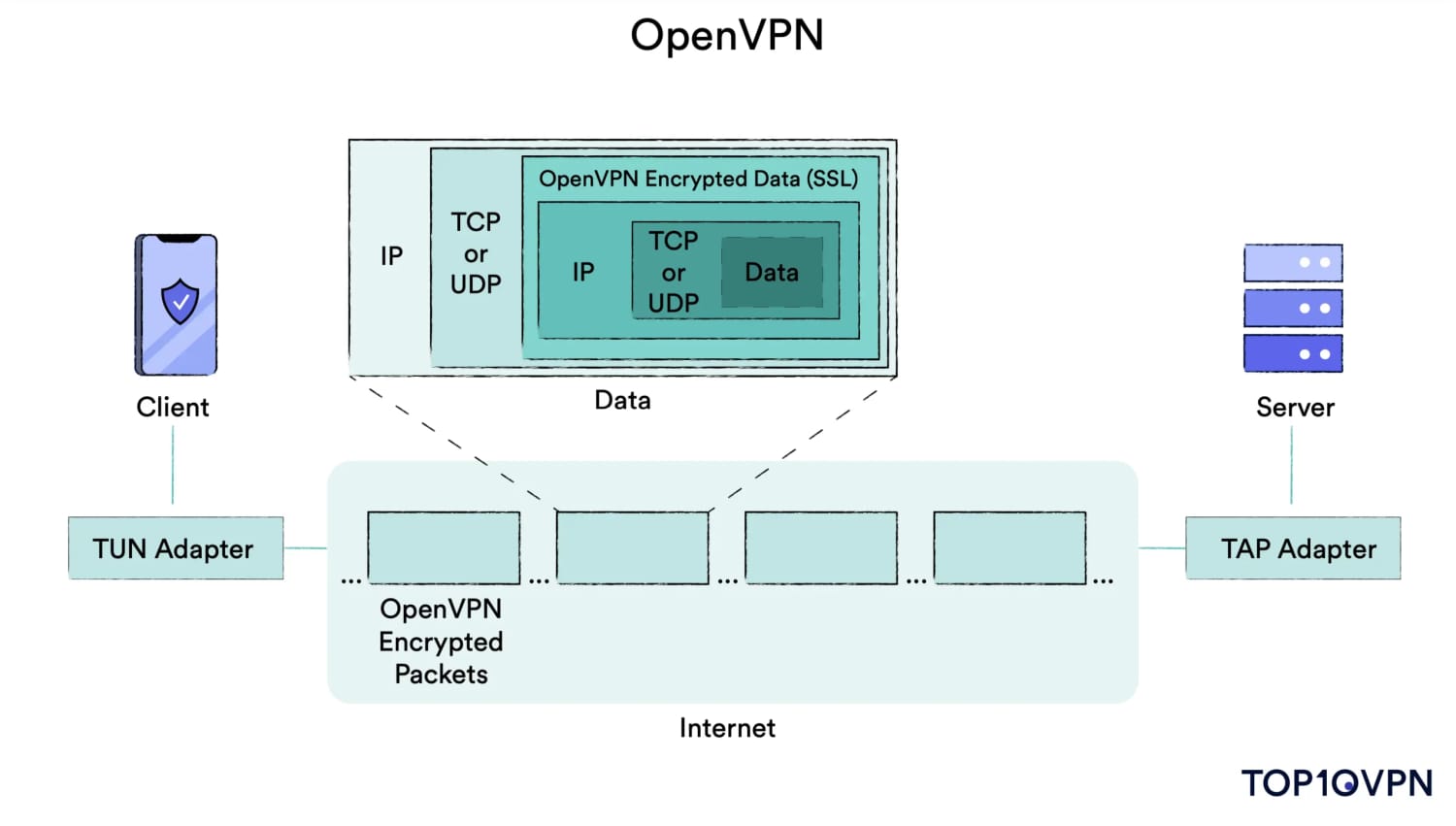

Cuando usas OpenVPN, tanto el canal de control (que se encarga de la autenticación, el intercambio de claves y la configuración) como el canal de datos (que cifra y transmite los paquetes) están protegidos con el cifrado SSL/TLS. Esto lo hace más seguro a otros protocolos que solo cifran el canal de datos.

Puede usar todos los algoritmos criptográficos que forman parte de la biblioteca OpenSSL, incluidos: AES, Blowfish, Camellia y ChaCha20.

La mayoría de VPN te permiten elegir entre dos modos de transmisión: TCP y UDP. La principal diferencia entre ambos radica en que UDP es más rápido, mientras que TCP es más estable y fiable.

Esto se debe a que el protocolo TCP establece la conexión antes de transmitir los datos, manteniendo la conexión durante toda la transmisión y la cierra una vez que todos los datos se han enviado con éxito. TCP garantiza la entrega de datos, ya que verifica errores, confirma si se han perdido paquetes y reinicia la transmisión si es necesario.

Por contra, UDP no abre, mantiene ni cierra una conexión antes de emitir los datos. UDP simplemente envía los datos sin handshakes, es decir, sin rastrear ni retransmitir los paquetes perdidos.

En este sentido, cabe señalar que el protocolo TCP se utiliza principalmente en situaciones que requieren una transmisión de datos segura, como enviar emails, transferir archivos importantes o sortear la censura en internet. En cambio, UDP es más adecuado para llevar a cabo actividades donde la velocidad es clave, como jugar a videojuegos, ver videos o escuchar música en streaming, o realizar videollamadas.

OpenVPN es un protocolo VPN popular y seguro, disponible con la mayoría de los servicios VPN.

La mayoría de aplicaciones VPN son compatibles con OpenVPN de forma nativa en los sistemas operativos más populares, como Windows, macOS, Android, Linux e iOS. También puedes configurar manualmente una conexión OpenVPN.

Sin embargo, OpenVPN también presenta algunos inconvenientes. En primer lugar, no es tan eficiente como WireGuard o IKEv2. Tiene alrededor de 70 000 líneas de código, en comparación con las 4000 de WireGuard. Como Contrasecuencia, es mucho más difícil de auditar por parte de los expertos en seguridad y existe un mayor riesgo de que se produzcan errores.

Al igual que WireGuard, OpenVPN almacena tu dirección IP y nombre de usuario por defecto. No obstante, se puede configurar fácilmente para que no lo haga.

OpenVPN también Contrasume muchos más datos que cualquier otro protocolo VPN que hayamos probado. Esto significa que si usas la VPN en tu móvil, agotarás la cuota de datos que tengas contratada hasta un 20 % más rápido.

¿Quién debería usar OpenVPN? Si la privacidad y la seguridad son tu máxima prioridad, opta por OpenVPN. Sin embargo, si eres gamer o sueles ver videos en streaming y quieres disfrutar de las mejores velocidades, entonces te recomendamos WireGuard. OpenVPN también Contrasume más ancho de banda que otros protocolos, así que no es la mejor opción si usas datos móviles 5G, ya que agotarás tu cuota límite más rápidamente.

3. IKEv2/IPSec: Ideal para dispositivos móviles

| Pros | Contras |

|---|---|

| Muy rápido | Microsoft tiene un código fuente cerrado |

| Cambia entre redes Wi-Fi y redes de datos móviles de manera fluida | Tiene dificultades para sortear la censura online |

| Compatible con muchos algoritmos de cifrado | Es posible que haya sido comprometido por la NSA |

IKEv2 (Internet Key Exchange, versión 2) es un protocolo VPN rápido que ofrece una conexión muy estable. Según nuestras pruebas, IKEv2/IPsec es el segundo protocolo más rápido del mercado. Esto se debe a que usa menos ancho de banda: solo 7,88 % comparado con los 17,14% de OpenVPN UDP.

Una de las características más interesantes de este protocolo es que ofrece una función de reconexión automática usando el protocolo de movilidad y hospedaje múltiple (MOBIKE), que se encarga de mantener una puerta de enlace VPN activa mientras cambias de dirección. Esta función es especialmente útil en situaciones donde los dispositivos móviles cambian Contrastantemente entre redes Wi-Fi y datos móviles.

Recomendamos Surfshark para móviles, ya que ofrece el protocolo IKEv2, suplantación de GPS, un Kill Switch personalizable y mucho más.

Sin embargo, IKEv2 no incluye cifrado propio, por lo que suele combinarse con IPSec (Internet Protocol Security) para formar IKEv2/IPSec.

El protocolo IKEv2/IPSec es fruto de una colaboración entre Microsoft y Cisco, lo que puede suscitar ciertas dudas sobre la transparencia y seguridad del código, dada la reputación de ambos como desarrolladores de software propietario. Afortunadamente, ya existen numerosas versiones de código abierto que han sido ampliamente auditadas.

NOTA: Las versiones de IKEv2/IPSec para Linux son de código abierto y ninguna auditoría ha encontrado nada sospechoso en el protocolo. Por este motivo, el código cerrado de IKEv2 preocupa menos que el de otros protocolos de código cerrado, como SSTP.

IPSec es un conjunto de protocolos de seguridad que utiliza cifras de 256 bits, como AES, Camellia y ChaCha20. Una vez que IKEv2 establece una conexión segura entre tu dispositivo y el servidor VPN, IPSec se encarga de cifrar los datos para que viajen a través del túnel.

Existen ciertas sospechas de que la NSA haya podido hackear IPSec. Es más, expertos en seguridad como Edward Snowden han llegado incluso a insinuar que IPSec pudo haber sido debilitado intencionadamente desde su creación. Si bien no se ha confirmado, se sospecha que cualquier protocolo VPN basado en IPSec podría estar comprometido por la NSA.

Otro aspecto negativo de este protocolo VPN es que no sortea la censura en internet. IKEv2 es un protocolo fácil de bloquear por los cortafuegos y los administradores de las redes Wi-Fi debido a que solo funciona en el puerto UDP 500. Por ello, IKEv2/IPSec no es una buena opción si vas a visitar algún país con sistemas de censura web como China o Rusia.

¿Quién debería usar IKEv2/IPSec? IKEv2/IPSec es una buena opción para móviles gracias a sus altas velocidades, su capacidad para cambiar de red y su reducido consumo de datos. Sin embargo, el hecho de que IKEv2 sea de código cerrado y la posible vinculación de IPSec con la NSA son motivos suficientes para poner en duda sus estándares de privacidad.

4. SoftEther: Eficaz para eludir la censura en internet

| Pros | Contras |

|---|---|

| Bien diseñado para sortear los cortafuegos | No disponible en la mayoría de VPN |

| Compatible con algoritmos de cifrado robustos | Debe configurarse manualmente para que sea seguro |

Si se configura correctamente, SoftEther es un protocolo de código abierto que destaca por su rapidez y seguridad. Tras ser desarrollado como parte de una tesis de máster en la Universidad de Tsukuba, SoftEther vio la luz en 2014, convirtiéndose así en un de los protocolos VPN más nuevos del mercado.

Hide.me ofrece el protocolo SoftEther en su cliente para Windows.

SoftEther es compatible con muchos algoritmos de cifrado: AES-256, RC4-128 y Triple-DES-168.

SoftEther es particularmente bueno para sortear los cortafuegos más sofisticados de la red. Basa sus protocolos de cifrado y autenticación en OpenSSL. Al igual que con OpenVPN, esto significa que puede utilizar el puerto TCP 433, que resulta muy difícil de bloquear por los cortafuegos puesto que es el puerto que se usa para HTTPS (o sitios web seguros).

No obstante, la mayoría de VPN nunca han integrado SoftEther en su software ni han comunicado que tengan intenciones de hacerlo en un futuro cercano. SoftEther no es compatible de forma nativa con ningún sistema operativo y muy pocos proveedores de VPN respaldan actualmente su uso. De todos las opciones analizadas, Hide.me es a día de hoy la única VPN que ofrece el protocolo SoftEther.

Sospechamos que esto se debe a su complejidad y a que, si bien resulta extraordinariamente eficaz contra la censura, muchas VPN han desarrollado sus propios protocolos para este fin (como el StealthVPN de Astrill y el Stealth de Windscribe).

ContrasEJO PROFESIONAL: Si vas a usar SoftEther, asegúrate siempre de marcar la casilla Always Verify Server Certificate (“Verificar siempre el certificado del servidor”) cuando vayas a configurar una nueva conexión VPN.

Cabe destacar que la configuración predeterminada de SoftEther no es segura tal cual está. Por defecto, los clientes no verifican el certificado del servidor. Por lo tanto, los atacantes pueden crear un servidor VPN fraudulento y obtener acceso a las credenciales de los usuarios y a su actividad online.

¿Quién debería usarSoftEther? SoftEther es una buena opción si necesitas sortear los cortafuegos más sofisticados, pero asegúrate de activar siempre Always Verify Server Certificate (“Verificar siempre el certificado del servidor”) antes de usarlo. Hide.me es la única VPN de calidad que hemos testado que ofrece el protocolo SoftEther, por lo que te recomendamos que optes por otros protocolos más populares, como WireGuard u OpenVPN, si no quieres suscribirte a Hide.me.

5. L2TP/IPSec: Protocolo lento y poco seguro

| Pros | Contras |

|---|---|

| Compatible con algoritmos de cifrado robustos | La complejidad de su código dificulta su implementación |

| De código abierto | Ineficaz para sortear los cortafuegos |

| IPSec puede haber sido comprometido | |

| Más lento que otros protocolos | |

| Incompatible con NAT |

En 1999, se creó el protocolo de túnel de capa 2 (L2TP) para suceder a PPTP. Al igual que IKEv2, L2TP se usa en combinación con IPSec para crear un protocolo híbrido L2TP/IPSec.

En términos generales, su rendimiento deja mucho que desear, motivo por el cual está siendo lentamente retirado del mercado de las VPN. Menos de la mitad de las VPN que hemos analizado la ofrecen y ninguno de los 10 proveedores de VPN líderes lo incluyen en su sistema. La mayoría de VPN ofrecen alternativas más rápidas y seguras.

Aunque fue desarrollado por Microsoft y Cisco, hay bases de código abierto en GitHub que han implementado servidores L2TP/IPSec, lo que permite auditar los protocolos y buscar posibles puertas traseras.

StrongVPN es una de las únicas VPN que ofrece el protocolo L2TP/IPSec.

La complejidad de su código ha dificultado enormemente su implementación en el sector VPN. Dada la dificultad de combinar L2TP e IPSec, algunas VPN optaron por usar claves precompartidas para configurar el protocolo. Esta vulnerabilidad exponía a los usuarios a ataques de intermediario (MITM), en los cuales un atacante falsificaba las credenciales de autenticación, se hacía pasar por un servidor VPN e interceptaba la conexión.

IPsec ofrece una amplia gama de mecanismos de autenticación y protocolos de cifrado robustos para garantizar la confidencialidad de los datos durante la transmisión. No obstante, está expuesto a las mismas vulnerabilidades de privacidad planteadas por Edward Snowden, relacionadas con el hecho de que la NSA haya podido comprometer la seguridad de IPSec.

L2TP/IPSec también es más lento que otros protocolos. Esto se debe a que usa la función de encapsulación doble, que recubre tus datos con dos capas de cifrado. Si bien esto mejora la seguridad del protocolo, también necesita hacer uso de más recursos, lo que repercute negativamente en tus velocidades.

L2TP/IPSec tiene dificultades para sortear ciertos cortafuegos. Sencillamente, no es tan efectivo como otros protocolos VPN como OpenVPN o SoftEther. Tampoco es compatible con NAT, lo que puede dar lugar a problemas de conectividad. En este caso, deberás usar una función de paso a través de VPN en tu router para conectarte a una VPN que use L2TP.

¿Quién debería usar L2TP/IPSec? No uses L2TP/IPSec si vas a compartir información personal, te preocupan las actividades de vigilancia de la NSA o utilizas una VPN que comparte las claves de cifrado públicamente online.

6. SSTP: Sistema de ofuscación efectivo, pero de código cerrado

| Pros | Contras |

|---|---|

| Ofrece un cifrado robusto gracias a AES-256 | No disponible en la mayoría de VPN |

| Excelente para sortear la censura web | De código cerrado y propiedad de Microsoft |

| Fácil de configurar en Windows |

El protocolo de túnel de sockets seguro (SSTP) es un protocolo VPN extremadamente fiable para sortear los cortafuegos que ofrece unas velocidades decentes. Sin embago, la mayoría de VPN de calidad han dejado de usar este protocolo y han adoptado otros más avanzados.

SSTP es un protocolo propietario creado y gestionado por Microsoft que se usa habitualmente para proteger las conexiones Windows nativas. Usa SSL/TLS y el puerto TCP 443 por defecto, así como cifrado AES-256 para establecer conexiones seguras.

Dado que este es el puerto por el que pasa todo el tráfico HTTPS estándar, es muy difícil que los cortafuegos lo bloqueen, por lo que es ideal para sortear la censura web.

IPVanish fue la última VPN de calidad en ofrecer el protocolo SSTP, pero ya lo ha retirado de su sistema.

La mayoría de VPN, o bien nunca han implementado el protocolo SSTP, o bien lo han eliminado de su oferta. De las 61 VPN que hemos evaluado, solo un puñado de ellas siguen ofreciéndolo, lo que dice mucho sobre su cuestianable utilidad.

Desde que IPVanish decidiera retirarlo en 2022, todas las VPN de primer nivel que recomendamos ofrecen protocolos más rápidos, seguros y privados en lugar de SSTP.

También solía ser vulnerable ataques Man-in-the-Middle (o Poodle) porque usaba SSL3. No obstante, a día de hoy SSTP está configurado para usar TLS 1.2 y 1.3, lo que lo hace mucho más seguro y resistente a los ciberataques.

Dicho de forma concisa, la mayoría de VPN utilizan alternativas más nuevas y privadas, como WireGuard y OpenVPN, por lo que hay pocos motivos para decantarse por SSTP.

¿Quién debería usarSSTP? SSTP es un buen protocolo para sortear la censura, pero si te preocupa tu privacidad, es posible que te desanime el hecho de que no sea de código abierto. Además, Hide.me es la única VPN de primer nivel que ofrece SSTP en sus aplicaciones.

7. PPTP: Protocolo obsoleto y muy poco seguro

| Pros | Contras |

|---|---|

| Altas velocidades | Serios problemas de seguridad |

| No compatible con llaves de cifrado de 256 bits | |

| Mala opción para sortear la censura | |

| Supuestamente descifrado por la NSA |

El protocolo de tunelización de punto a punto (PPTP) es un protocolo VPN obsoleto que acumula demasiados fallos de seguridad. Es uno de los protocolos de red con más solera del sector y es conocido por haber sido ampliamente utilizando en la creación de túneles cifrados.

Fue desarrollado por Microsoft en 1999 para operar en el ecosistema de Windows, con un consumo de datos reducido y altas velocidades. No obstante, esto se remonta a los tiempos en los que internet era de acceso telefónico, por lo que el contexto ha cambiado radicalmente y PPTP ha dejado de ser el estándar en la industria.

La mayoría de proveedores VPN han dejado de ofrecer PPTP dadas sus conocidas vulnerabilidades, por lo que es muy poco probable que tengas acceso a él. Lamentablemente, tiene un sistema débil y presenta importantes fallos, a pesar de estar diseñado para mejorar la seguridad digital del usuario. Por todo ello, te recomendamos evitar este protocolo a toda costa si te preocupa tu privacidad y seguridad online.

Debido a su sencilla configuración y a su buen rendimiento (especialmente en la época en la que apareció), el protocolo se popularizó rápidamente entre las pequeñas y medianas empresas para crear tanto VPN internas de sitio a sitio como VPN de acceso remoto. Lo preocupanete de ello es que algunas compañías siguen confiando en este protocolo en 2026.

En 2026, PPTP se Contrasidera un protocolo extremadamente anticuado y muy poco seguro si se usa con una VPN personal.

Solo podemos destacar dos aspectos positivos de PPTP: es fácil de implementar y relativamente rápido.

Desafortunadamente, estas ventajas se ven ampliamente eclipsadas por la magnitud de sus riesgos. A lo largo de las últimas dos décadas, se ha demostrado que está repleto de vulnerabilidades.

Debido a su antigüedad, el protocolo PPTP solo admite claves de cifrado de hasta 128 bits. Otros protocolos VPN, como OpenVPN, ofrecen cifrados robustos de 256 bits o algoritmos criptográficos más modernos como ChaCha20.

De hecho, encontramos un blog de 2016 donde se afirma que es posible hackear una conexión VPN con PPTP en tan solo tres minutos. Pero no solo eso, también se cree que la NSA podría haber aprovechado las vulnerabilidades de PPTP para recolectar enormes cantidades de datos de los usuarios de VPN.

¿Quién debería usarPPTP? No recomendamos usar PPTP bajo ninguna circunstancia. Dicho de forma simple: no brinda los estándares de seguridad necesarios que se esperan en 2026. Ante todo, nunca uses PPTP para acceder a tu banca online, realizar compras o entrar en tus cuentas usando tus credenciales.

Protocolos VPN propietarios

| Pros | Contras |

|---|---|

| Diseñados para usos específicos | Generalmente de código cerrado y no auditados por entidades independientes |

Algunas VPN ofrecen otros protocolos más allá de los listados anteriormente. Muchas de ellas también desarrollan los suyos propios, ya sea mejorando los protocolos de código abierto existentes o creando uno completamente nuevo. A estos se les conoce como protocolos VPN propietarios o privativos.

Generalmente, los protocolos propietarios se crean para satisfacer necesidades específicas, como incrementar la seguridad de protocolos populares. Otros usos comunes incluyen maximizar las velocidades o mejorar la capacidad para eludir los cortafuegos más sofisticados.

Estos protocolos suelen rendir mejor que los protocolos estándar. Al fin y al cabo, tras haber invertido tiempo y dinero en el desarrollo de un nuevo protocolo, es natural que una VPN destine su mejor infraestructura para mejorar su rendimiento.

ExpressVPN ofrece Lightway (un protocolo propietario), OpenVPN e IKEv2 en macOS.

Cabe tener en cuenta, no obstante, que la mayoría de protocolos VPN propietarios son de código cerrado, lo que significa que no es posible examinar su código ni verificar que no tiene vulnerabilidades o errores.

Algunas VPN tampoco llevan a cabo auditorías de seguridad independientes de su código, o prefieren no hacerlas públicas. En cambio, protocolos de código abierto como OpenVPN han sido examinados por miles de personas para garantizar que son seguros, fiables y que cumplen exactamente con lo prometido.

Muchas veces, las VPN no quieren liberar el código de su software propietario para impedir que otras VPN copien sus avances tecnológicos.

El número de proveedores de VPN que usan su propio protocolo sigue siendo reducido, pero es una tendencia al alza. Estos son algunos de los más interesantes que encontrarás actualmente en el mercado:

| Protocolo VPN | Uso | Efectividad | ¿Auditoría de seguridad? |

|---|---|---|---|

| ExpressVPN – Lightway | General | Ofrece un buen equilibrio entre seguridad y velocidad | Sí: 2021, 2023 y 2025 |

| Hotspot Shield – Catapult Hydra | Velocidad | Ofrece unas velocidades excelentes, ideal llevar a cabo actividades que consumen mucho ancho de banda | Sí: No publicadas |

| Astrill – StealthVPN | Censura | Elude los filtros de internet en China con un 100% de efectividad | No |

El mejor protocolo VPN

Determinar cuál es mejor protocolo VPN para ti dependerá del uso que le quieras dar y tus circunstancias concretas.

Si vives en un país con censura online, los protocolos Stealth propietarios o SoftEther serán los mejores para eludir sus cortafuegos. En cambio, si tienes intención de usar tu VPN para ver contenidos de streaming, necesitarás disponer de las mejores velocidades, por lo que WireGuard será el protocolo más adecuado.

En la siguiente sección, comparamos las velocidades, uso de datos y estándares de seguridad de los siguientes protocolos VPN: WireGuard, OpenVPN, IKEv2/IPSec e PPTP. Utilizamos NordVPN, ExpressVPN y PrivateVPN para estas pruebas porque son VPN de calidad que, en conjunto, ofrecen los cuatro protocolos más comunes.

El protocolo VPN más seguro

Datos clave:

OpenVPN destaca como el protocolo VPN más seguro del mercado gracias a su código fuente abierto, que ha sido ampliamente examinado por expertos en seguridad, y a sus algoritmos de cifrado inquebrantables. Además, su prolongada presencia en el mercado refuerza la fiabilidad y credibilidad de su sistema.

WireGuard es una alternativa más eficiente, con una base de código más pequeña que facilita las auditorías. Sin embargo, es necesario que las VPN realicen una configuración adicional del servidor para garantizar unos estándares de seguridad y privacidad óptimos.

Usar un protocolo VPN seguro es crucial para salvaguardar tu privacidad online. Los protocolos VPN más seguros son de código abierto, han sido examinados por expertos en seguridad, trabajan constantemente en la detección de errores y no son vulnerables a ciberataques conocidos.

La mayoría de VPN se encargan de hacer el trabajo por ti, seleccionando los protocolos VPN más seguros para su servicio e implementándolos de la forma más segura posible. De ahí que buena parte de las VPN ofrezcan OpenVPN o WireGuard, aunque en el mejor de los casos te permitirán elegir entre ambos.

A continuación encontrarás una tabla comparativa del nivel de seguridad que ofrecen los siete protocolos VPN más usados:

El protocolo VPN más rápido

Datos clave:

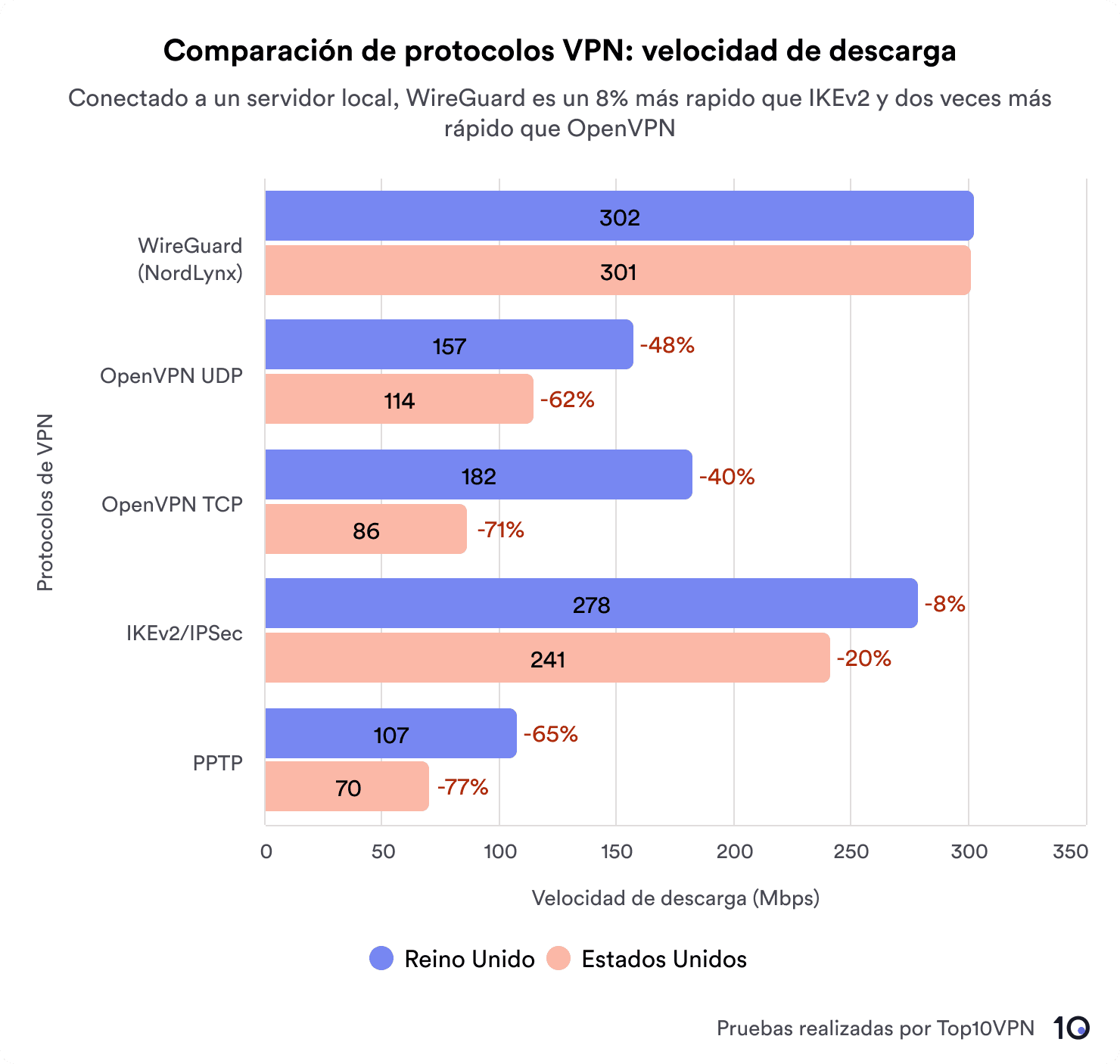

- WireGuard e IKEv2/IPSec son los protocolos más rápidos en la mayoría de servicios y plataformas de VPN.

- OpenVPN TCP y UDP son significativamente más lentos en conexiones de alta velocidad. No obstante, si usas la VPN en una conexión estándar de 100 Mbps, la diferencia no será muy notable.

- PPTP queda relegado al último puesto, lo cual es de esperar teniendo en cuenta que se trata de un protocolo VPN desfasado y muy poco seguro.

Cabe recordar que la velocidad de tu VPN dependerá de varios factores como: el protocolo VPN elegido, la velocidad habitual de tu conexión a internet, la ubicación del servidor VPN, si hay más usuarios conectados a tu red y el algoritmo de cifrado que estás usando.

El siguiente gráfico de barras muestra los resultados de nuestras pruebas de velocidad en una conexión base 350 Mbps, comparando WireGuard, OpenVPN UDP, OpenVPN TCP, IKEv2/IPSec e PPTP:

Estos resultados son congruentes con las pruebas realizadas por NordVPN, WireGuard y Vlad Talks Tech.

El protocolo VPN más eficiente

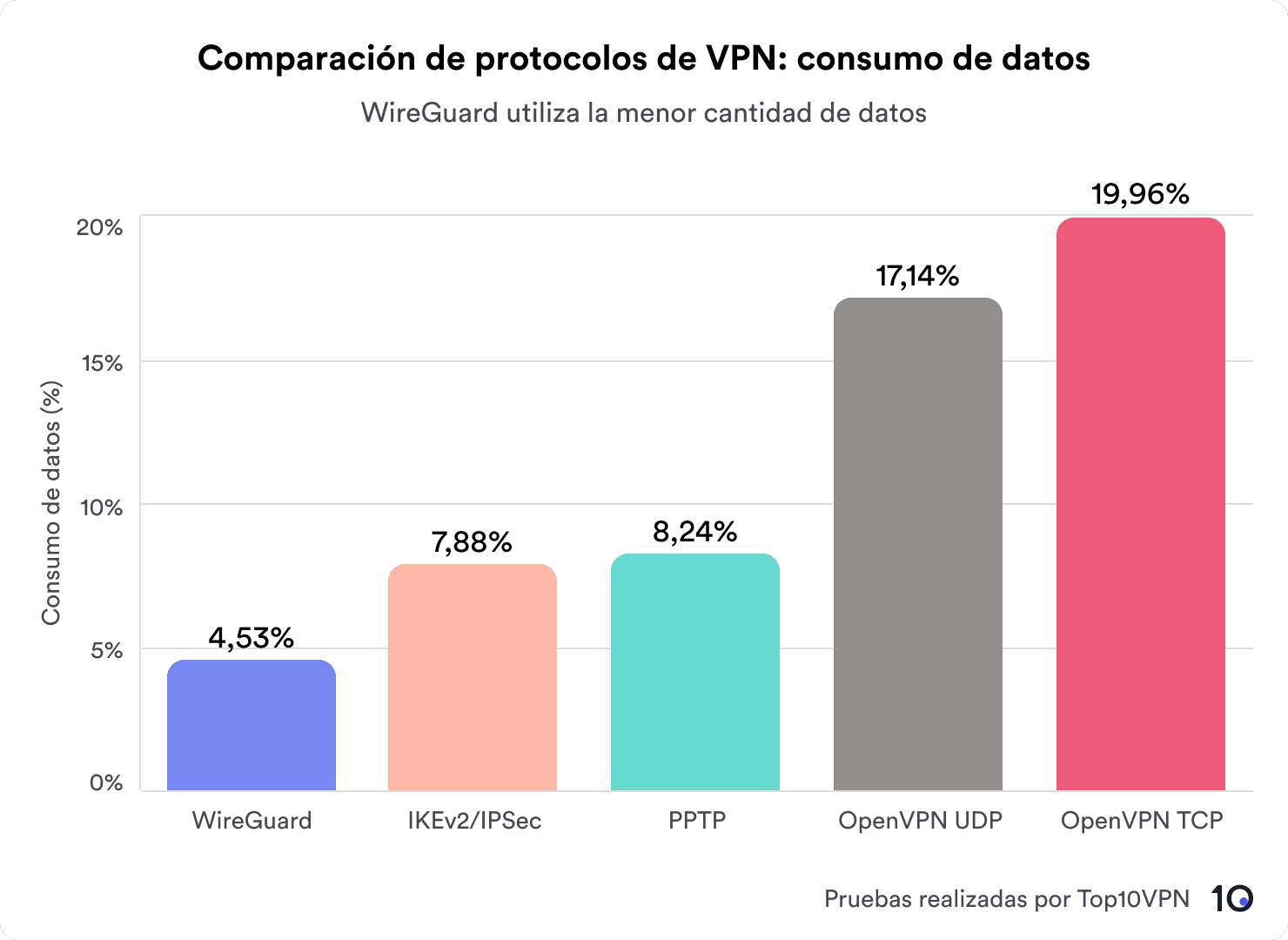

Datos clave:

- WireGuard es el protocolo que usa una menor cantidad de datos: solo un 4,53 %.

- IKEv2/IPSec y PPTP usan más datos que WireGuard (7,88 % y 8,24 %, respectivamente), pero sigue siendo menos de la mitad de lo que consume OpenVPN.

- OpenVPN UDP y TCP incrementa tu consumo de datos hasta un 20 % cuando navegas por internet, es decir, hasta cuatro veces la cantidad de datos que utiliza WireGuard.

Cuando uses una VPN, recuerda que tu consumo de datos se incrementará entre un cinco y un 20 porciento, dependiendo del protocolo y VPN que utilices.

Si te preocupa agotar tu cuota de datos mensual antes de tiempo, te recomendamos optar por WireGuard o IKEv2/IPSec. De hecho, estos son los protocolos que menos datos consumen cuando navegas por internet, disfrutas de contenidos de streaming o juegas a videojuegos online.

Por contra, si bien OpenVPN UDP y TCP son los protocolos VPN más seguros, consumen muchos más datos, ya que cuentan con un código más enrevesado y tienen que llevar a cabo procesos de tunelización más prolongados.

El siguiente gráfico de barras compara los niveles de consumo de datos de distintos protocolos al enviar el mismo archivo a través de internet: